Wireshark — это мощный анализатор сетевого трафика, который позволяет захватывать и просматривать пакеты в реальном времени. Сетевые администраторы используют его для диагностики проблем с подключением, специалисты по безопасности — для обнаружения аномальной активности, а разработчики — для отладки сетевых протоколов. Wireshark декодирует более 2000 протоколов: от HTTP, DNS и TCP до специализированных промышленных и VoIP-протоколов. Главная сложность при установке на Debian — настройка прав для захвата пакетов без прав root. Во время установки появляется диалог, который спрашивает, разрешать ли не-суперпользователям захватывать пакеты. Если ответить «Нет» или пропустить этот момент, то Wireshark будет запускаться, но не увидит сетевых интерфейсов.

💡 В этом руководстве вы установите Wireshark на Debian, настроите права для захвата пакетов от обычного пользователя, добавите себя в группу wireshark и проверите работу. Также мы разберём использование консольной версии tshark и решение типичных проблем.

В этой статье вы узнаете:

- Как установить Wireshark из официальных репозиториев Debian

- Как правильно ответить на вопрос о правах non-root пользователей

- Как добавить себя в группу

wiresharkи применить изменения - Как проверить, что захват пакетов работает без прав root

- Как использовать консольную версию

tsharkдля захвата на сервере - Как решить типичные проблемы: нет интерфейсов, ошибка доступа, не работает dumpcap

Для кого: сетевые администраторы, специалисты по безопасности, разработчики, а также все, кто хочет анализировать сетевой трафик на Debian 11, 12 или 13.

1. 🔧 Предварительные требования

Перед установкой убедитесь, что:

- У вас установлена Debian 11, 12 или 13

- Подключение к интернету стабильно

- У вас есть права sudo

⚠️ ВАЖНО: Проверьте права sudo перед установкой

Если вы не уверены, есть ли у вашего пользователя права администратора, выполните в терминале:

sudo whoamiЧто делает: sudo выполняет команду от имени суперпользователя, whoami показывает имя текущего пользователя.

Зачем: Эта команда проверяет, есть ли у вас права sudo. Без них вы не сможете устанавливать пакеты.

✅ Если выводит root — всё в порядке, можете продолжать.

❌ Если выводит is not in the sudoers file — сначала пройдите наше руководство по настройке sudo.

1.1 Обновление системы

Перед установкой всегда обновляйте список пакетов:

sudo apt update && sudo apt upgrade -yЧто делает:

sudo— права суперпользователяapt update— обновляет список доступных пакетов из репозиториев&&— выполняет следующую команду только если предыдущая успешнаapt upgrade -y— обновляет все установленные пакеты до последних версий

Зачем: Это стандартная практика безопасности перед установкой нового ПО.

2. 📦 Установка Wireshark

Wireshark доступен в стандартных репозиториях Debian, поэтому установка простая.

2.1 Установка пакета

sudo apt install wireshark -yЧто делает: Устанавливает Wireshark (графическую версию) и консольную утилиту tshark.

Примечание: Флаг -y автоматически подтверждает установку, но не отвечает на последующий диалог о правах. Об этом диалоге — ниже.

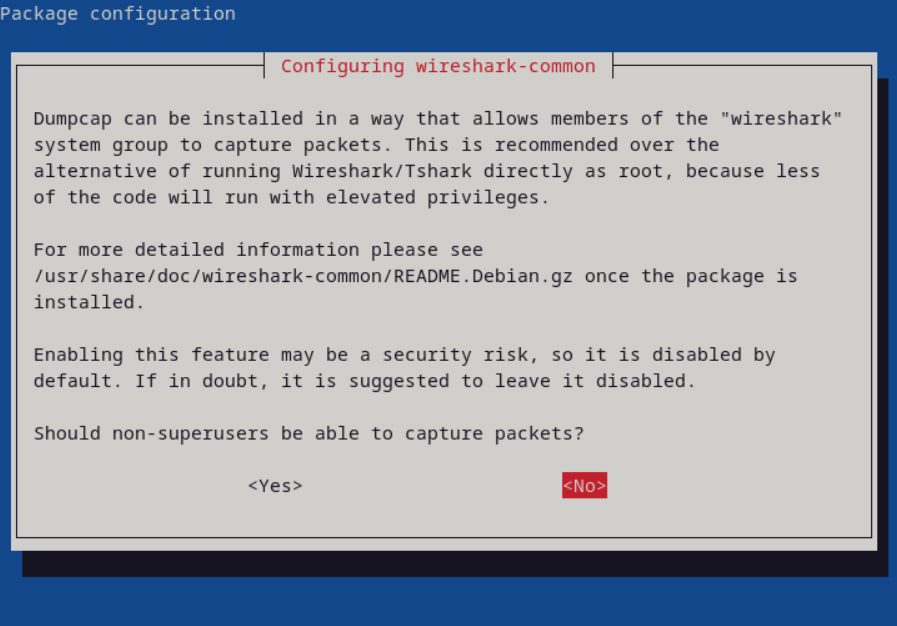

2.2 Важный диалог: разрешить non-root захват пакетов?

Во время установки появится окно (диалог debconf) с вопросом:

Should non-superusers be able to capture packets?

Что это значит: Если вы выберете «Yes», то в системе будет создана группа wireshark, а программа dumpcap (которая отвечает за захват пакетов) получит специальные права (Linux capabilities). Пользователи из группы wireshark смогут захватывать пакеты без прав root.

Что выбрать: Выберите Yes (Да). Для этого:

- Используйте клавишу

Tabдля переключения между кнопкамиYesиNo - Когда кнопка

Yesподсвечена, нажмитеEnter

Если вы пропустили диалог или выбрали No — не страшно. Всё можно исправить позже командой:

sudo dpkg-reconfigure wireshark-common2.3 Проверка установки

tshark --versionЧто делает: tshark — это консольная версия Wireshark. Она установится вместе с графической версией.

✅ Ожидаемый вывод в терминале (Debian 13):

TShark (Wireshark) 4.4.7(На Debian 12 будет версия 4.0.x, на Debian 11 — 3.4.x.)

3. 🔐 Настройка прав для захвата пакетов (самое важное!)

Даже если вы выбрали «Yes» в диалоге, нужно добавить своего пользователя в группу wireshark. Без этого захват пакетов работать не будет.

3.1 Добавление пользователя в группу wireshark

sudo usermod -aG wireshark $USERЧто делает:

usermod— изменяет учётную запись пользователя-aG— добавляет пользователя в дополнительные группы (-aзначит «append»,-G— группы)wireshark— имя группы$USER— переменная окружения, содержащая имя текущего пользователя

Если вы хотите добавить другого пользователя (не текущего), замените $USER на имя:

sudo usermod -aG wireshark имя_пользователя3.2 Применение изменений (важно!)

Групповые членства не применяются сразу в уже открытых терминалах. Нужно:

Способ А (рекомендуемый): Выйти из системы и зайти снова (закрыть сессию и открыть заново).

Способ Б (только для текущего терминала):

newgrp wiresharkЧто делает: Запускает новый shell с обновлёнными группами. Но изменения не сохранятся для других программ (например, для Wireshark, запущенного из меню). Лучше использовать Способ А.

3.3 Проверка, что вы в группе wireshark

groups✅ Ожидаемый вывод: В списке должно быть wireshark. Например:

user sudo wireshark4. 🖥️ Запуск Wireshark и проверка захвата

4.1 Запуск из терминала

wireshark4.2 Запуск из меню приложений

Нажмите Super (клавиша с логотипом Windows), введите Wireshark, нажмите на иконку.

4.3 Проверка захвата

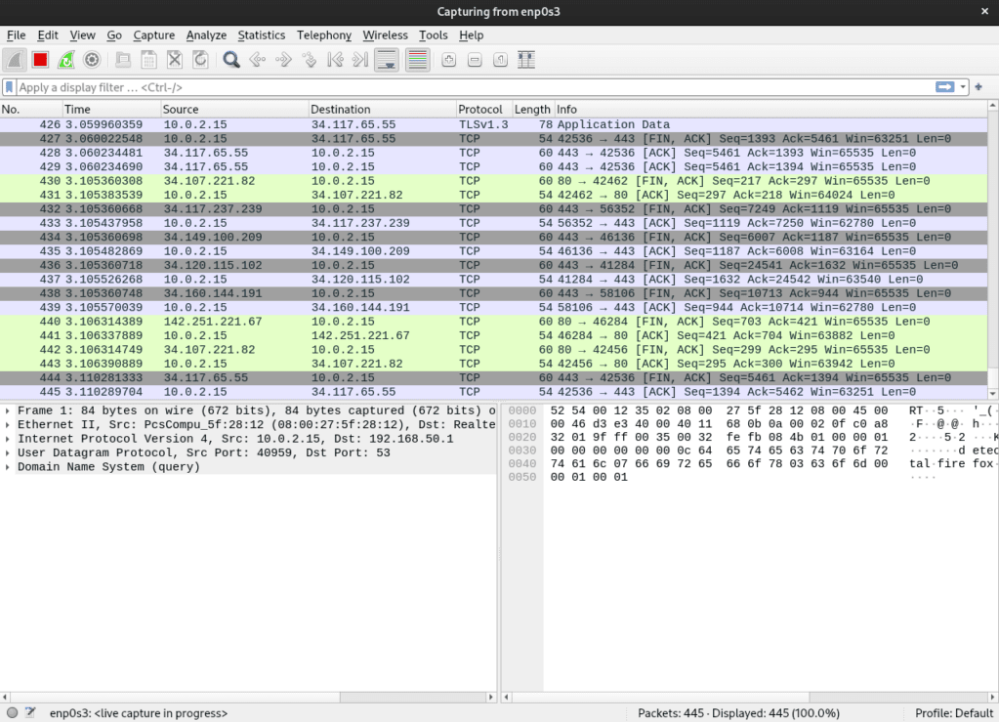

После запуска Wireshark вы должны увидеть список сетевых интерфейсов (eth0, wlan0, и т.д.). Если интерфейсы отображаются и вы можете начать захват (синяя иконка акулы в левом верхнем углу) — всё настроено правильно.

Если интерфейсы не отображаются — перейдите к разделу 7.1.

5. 📡 Использование tshark (консольная версия)

tshark — это та же Wireshark, но без графического интерфейса. Полезна для захвата трафика на серверах без графики, а также для автоматизации и скриптов.

5.1 Список доступных интерфейсов

tshark -D✅ Ожидаемый вывод в терминале:

1. eth0

2. lo (Loopback)

3. any

4. docker05.2 Захват нескольких пакетов (в реальном времени)

tshark -i eth0 -c 10Что делает: Захватывает 10 пакетов на интерфейсе eth0 и выводит их в терминал.

5.3 Сохранение захвата в файл

tshark -i eth0 -w capture.pcapngЧто делает: Захватывает трафик (без ограничения по количеству пакетов) и сохраняет в файл capture.pcapng. Нажмите Ctrl+C для остановки.

Сохранённый файл можно открыть в графической Wireshark для детального анализа.

6. ⚠️ Решение типичных проблем

6.1 Нет сетевых интерфейсов в Wireshark

Симптом: Wireshark запускается, но список интерфейсов пуст, или интерфейсы отображаются серым цветом, или при попытке начать захват ничего не происходит.

Причина: Ваш пользователь не добавлен в группу wireshark, или группа не применена, или пакет wireshark-common не настроен на non-root захват.

Пошаговое решение:

Шаг 1: Проверьте, в каких группах состоит ваш пользователь:

groupsЧто ищем: wireshark. Если его нет — перейдите к шагу 2. Если есть — перейдите к шагу 3.

Шаг 2: Добавьте пользователя в группу wireshark:

sudo usermod -aG wireshark $USERЗатем выйдите из системы и зайдите снова.

Шаг 3: Если группа есть, но интерфейсов всё равно нет — перезапустите конфигурацию wireshark-common:

sudo dpkg-reconfigure wireshark-commonПри появлении вопроса выберите Yes.

Шаг 4: Проверьте, что dumpcap имеет правильные capabilities:

getcap /usr/bin/dumpcap✅ Ожидаемый вывод:

/usr/bin/dumpcap cap_net_admin,cap_net_raw=eipЕсли вывод пустой или отличается — capabilities не установлены. Переустановите пакет:

sudo apt install --reinstall wireshark-commonШаг 5: Выйдите из системы и зайдите снова, затем проверьте интерфейсы.

6.2 Ошибка: «Couldn’t run dumpcap» или «Permission denied»

Симптом: При попытке начать захват появляется ошибка:

Couldn't run dumpcap

Permission deniedПричина: Ваш пользователь не в группе wireshark, или вы не вышли из системы после добавления в группу.

Пошаговое решение:

Шаг 1: Проверьте группы:

groupsШаг 2: Если wireshark нет — добавьте (см. раздел 3.1) и выйдите из системы и зайдите снова.

Шаг 3: Если группа есть, но ошибка остаётся — проверьте права dumpcap:

ls -la /usr/bin/dumpcapОжидаемый вывод: -r-xr-x--- 1 root wireshark. Если владелец или группа отличаются — переустановите пакет:

sudo apt install --reinstall wireshark-common6.3 Wireshark не видит интерфейсы на свежеустановленной Debian (виртуальная машина или контейнер)

Симптом: Wireshark установлен, пользователь в группе wireshark, но интерфейсы не отображаются.

Причина: В виртуальных машинах или контейнерах сетевые интерфейсы могут иметь нестандартные имена, или драйвер захвата не загружен.

Пошаговое решение:

Шаг 1: Проверьте, какие интерфейсы видит система:

ip link showШаг 2: Попробуйте запустить Wireshark с sudo (только для диагностики):

sudo wiresharkЕсли интерфейсы появились — проблема в правах, а не в драйверах.

Шаг 3: Убедитесь, что вы вышли из системы и зашли снова после добавления в группу.

7. 🔄 Обновление Wireshark

Wireshark обновляется через стандартный APT:

sudo apt update

sudo apt install --only-upgrade wireshark -y8. ❌ Удаление Wireshark

8.1 Удаление пакета

sudo apt remove wireshark -y

sudo apt autoremove -y8.2 Удаление пользовательских настроек (опционально)

rm -rf ~/.config/wireshark8.3 (Опционально) Удаление пользователя из группы wireshark

Если вы больше не планируете использовать Wireshark, можно удалить себя из группы:

sudo deluser $USER wireshark9. 📝 Чек-лист: всё готово к работе

- [ ] Wireshark установлен (

tshark --versionпоказывает версию) - [ ] Во время установки (или позже через

dpkg-reconfigure) выбран ответ «Yes» на вопрос о non-root захвате - [ ] Пользователь добавлен в группу

wireshark(groupsпоказываетwireshark) - [ ] Вы вышли из системы и зашли снова (или использовали

newgrp) - [ ] Wireshark показывает список сетевых интерфейсов

- [ ] Захват пакетов работает (нажмите синюю иконку акулы)

- [ ]

tshark -Dпоказывает интерфейсы в терминале

Заключение

Вы установили Wireshark на Debian и настроили захват пакетов без прав root. Главное, что нужно запомнить: во время установки важно ответить «Yes» на вопрос о non-root захвате, а после установки — добавить себя в группу wireshark и перелогиниться. Если вы работаете на сервере без графики, используйте tshark — он делает то же самое, но в терминале.

Что дальше:

- Изучите фильтры захвата (capture filters) и отображения (display filters) — например,

tcp.port == 443илиip.addr == 192.168.1.1 - Проанализируйте свой сетевой трафик: посмотрите, какие DNS-запросы отправляют приложения

- Сохраните захват в

.pcapngи откройте его позже - Для углублённого анализа изучите протоколы TLS, HTTP/2 и QUIC

- Если вы занимаетесь безопасностью, настройте захват только подозрительного трафика с помощью фильтров